Sommaire

WeScale s’est rendue à la KubeCon 2022 organisée par la CNCF à Valence, en Espagne. Dans cet article, ses émissaires Mathieu et Romain vous ont condensé le résumé des meilleures conférences auxquelles ils ont assisté.

EDIT : Les liens vers les replays ont été ajoutés pour chaque session.

Mathieu et Romain à l'entrée de la KubeCon

Mathieu et Romain à l'entrée de la KubeCon

Top conférences de Mathieu

Seeing is Believing: Debugging with Ephemeral Containers - Aaron Alpar, Kasten

-jpg.jpeg) Exemple d'utilisation de la commande kubectl debug

Exemple d'utilisation de la commande kubectl debug

Les conteneurs éphémères sont une nouveauté (Beta) de Kubernetes 1.23. La nouvelle commande kubectl debug permet de lancer un nouveau conteneur au sein du Pod cible, et ainsi d’investiguer un souci en apportant votre propre boîte à outils. Ce conteneur est éphémère car il ne survivra pas au-delà de votre investigation (typiquement la fermeture du shell lancée initialement).

Ce qui m’a particulièrement plu dans ce talk fut la plongée dans les détails très techniques des namespaces Linux, et comment les conteneurs éphémères exploitent les possibilités d'accès aux inodes pour partager un maximum de ressources avec le conteneur cible. À coups d'exemples de commandes nsenter, Aaron a démontré pas à pas quelles options Linux permettent à un process de partager les mêmes cgroup, pid, etc...

From Kubernetes to PaaS to … Err, What’s Next? - Daniel Bryant, Ambassador Labs

Daniel retrace son parcours depuis qu’il était développeur, et son constat est le suivant : la charge cognitive a augmenté quelques temps avant d’être simplifiée par les outils PaaS tels que Heroku ou CloudFoundry. Depuis quelques années en revanche, elle a explosé selon lui, face à la multiplication des outils d’infra-as-code et à l'avènement des architectures micro-services.

-jpg.jpeg)

La charge cognitive au fil de la carrière de Daniel

Heureusement Kubernetes est venu à la rescousse pour donner une nouvelle uniformité des déploiements. Mais est-ce plutôt une plateforme, ou juste une “base de données” ?

Les possibilités offertes sont vastes, et Daniel est donc arrivé à la conclusion que cette plateforme doit être vue comme un produit : une équipe dédiée, qui interroge le besoin de ces utilisateurs et qui l’adapte en continu en fonction des usages.

Ce qui est intéressant dans cette présentation (pleine d’humour et de citations Twitter) est le regard critique par rapport à toute l’automatisation et les outils mis en place dans la plupart des sociétés. Je pense que cela explique bon nombre de succès et d’échecs rencontrés au fil de mes expériences.

Daniel cite l’exemple d’ArgoCD et son succès fulgurant largement basé sur l’écoute attentive de ses utilisateurs et utilisatrices, que je ne peux qu’abonder.

The Hitchhiker's Guide to Pod Security - Lachlan Evenson, Microsoft

Dans une présentation participative et pleine d’humour, Lachie détaille les nouveautés de la nouvelle spécification Pod Security. Et comme la PodSecurityPolicy est dépréciée et sera supprimée dans Kubernetes v1.25 : il est grand temps de migrer !

Au-delà de la compréhension des niveaux de sécurité et de leurs implications, la valeur ajoutée de cette conférence réside surtout dans le chemin proposé pour migrer vos workloads en toute sécurité et sans risque de régression : en utilisant le dry-run, puis en augmentant progressivement les Policy Levels et Modes (de Permissive warn vers Restrictive enforce). En bref, nous n’avons plus aucune excuse pour ne pas sécuriser nos Pods.

Understanding Kubernetes Through Real-World Phenomena and Analogies - Lucas Käldström

Kubernetes est une technologie compliquée. Est-ce nécessaire ou accidentel ?

Lucas présente des analogies pertinentes pour répondre à cette question : des musiciens qui improvisent sans chef d’orchestre, un taxi en panne avant la fin de sa course ou encore la nécessité de faire la vaisselle.

Ces métaphores se basent sur des questions plus profondes : pourquoi K8s utilise le mode déclaratif ? Est-ce normal de parer des problèmes que l’on n’a jamais rencontré ?

-jpg.jpeg)

La règle des quatre pourquoi

Cette réflexion et cette prise de hauteur sur les grands pourquoi de Kubernetes font de cette conférence ma préférée de toute cette KubeCon.

Cerise sur le gâteau : Lucas contribue à la CNCF depuis ses 17 ans, il est étudiant et sa vision de l’écosystème est déjà brillante !

Top conférences de Romain

How attackers used Prometheus server to exploit Kubernetes clusters - David de Torres Huerta & Miguel Hernández, Sysdig

Au cours de ce slot, David & Miguel ont mis en avant l’importance de sécuriser l’accès aux composants utilitaires (monitoring, logging, etc.) de nos clusters Kubernetes. Prometheus sort naturellement comme un des plus critiques puisqu’il stocke un nombre important d’informations aussi bien sur les nœuds, les applicatifs ou bien le cluster en lui-même.

À travers quelques exemples, ils nous ont montré qu’il était possible de faire beaucoup de dégâts au niveau de l’infrastructure et des applicatifs si l’on parvient à obtenir un accès au serveur Prometheus. On peut par exemple récupérer des informations sur les images utilisées par les pods et ainsi exploiter les vulnérabilités connues pour altérer son comportement ou soutirer des informations.

Cette présentation est très intéressante car elle permet de mettre en avant un aspect de la sécurisation d’un cluster Kubernetes qui est malheureusement souvent oublié. En effet, nous avons tendance à nous focaliser sur les applicatifs, alors que les composants utilitaires sont tout aussi importants.

Alors n’attendez plus et vérifiez que personne d’autre que vous ne peut accéder à votre serveur Prometheus !

Why Kubernetes Can't Get Around FinOps : Cost Management Best Practice - Vanessa Kantner & Manuela Latz, Liquid Reply

Le FinOps est un sujet délicat lorsque l’on parle de Kubernetes. Selon Vanessa et Manuela, 70% des entreprises font des estimations lorsqu’il s’agit de mesurer le coût des applications K8s. Et cela est dû à un modèle de reporting très peu compréhensible et utilisable de la part des cloud providers.

Les deux consultantes de Liquid Reply ont également insisté sur l’importance de l’implémentation du FinOps au quotidien au travers de trois biais :

- Une compréhension commune au sein de toute l’organisation: avoir une liste de labels et une convention de nommage standardisée pour assurer la cohérence à travers tous les projets.

- S’assurer d’avoir une surveillance fonctionnelle de ses applications : appliquer des labels qui parlent aussi bien aux personnes techniques qu’aux fonctions support et surtout tout monitorer, existant comme nouveau déploiement.

- Bien dimensionner ses déploiements et minimiser le gaspillage de ressources : effectuer des tests de charge pour définir la consommation de vos pods, utiliser les HPA (Horizontal Pod Autoscaler) et VPA (Vertical Pod Autoscaler) pour les optimiser ou bien éteindre vos clusters en heures non ouvrées.

Même s'il n’existe pas de solution magique applicable à tous les contextes d’entreprise pour gérer le coût des applications Kubernetes, ce talk amène des conseils et des bonnes pratiques pour partir sur des bases saines, faire des économies et éviter la surprise sur la facture à la fin du mois.

How a Couple of Characters (and GitOps) Brought Down Our Site - Guy Templeton & Stuart Davidson, Skyscanner

C’est clairement ma conférence préférée de cette Kubecon Europe 2022. Dans cette présentation complètement loufoque, Guy & Stuart nous raconte comment le changement d’une simple ligne de code a pu causer un incident majeur qui a fait tomber le site Skyscanner pendant une dizaine d’heures. La cause ? Une mauvaise référence au nom du cluster Kubernetes qui a été prise en compte par ArgoCD et qui a entraîné la suppression de tous les objets du cluster. Oops !

Ce retour d’expérience montre clairement que même si la philosophie GitOps apporte beaucoup d’avantages, elle peut également s’avérer très dangereuse si l’on n’instaure pas une politique de relecture code stricte, une multitude d’environnements de déploiement ainsi qu’une rigourosité dans les tests.

Les orateurs insistent également sur le fait que faire des déploiements globaux (i.e à l’échelle de plusieurs applicatifs ou clusters) est une très mauvaise chose car l’impact est très important et le gain assez minimal.

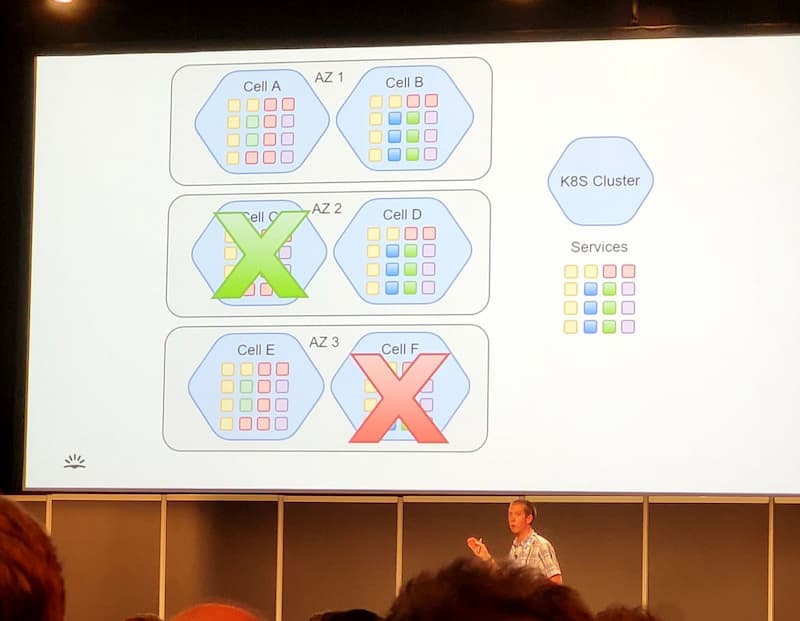

L'architecture en cellules mise en place chez Skyscanner

En réalité, c’est surtout l’approche humaine de la structure Skyscanner concernant la situation qui m’a le plus étonné et rendu admiratif. En effet, Stuart a bien mis en avant le fait que la direction n’a jamais cherché à blâmer le fautif et que toutes les équipes étaient sur le pont pour remettre la plateforme en état de fonctionnement. L’essentiel étant de se focaliser sur le fait que cet incident ne se reproduise pas dans le futur.

Le(s) mot(s) de la fin

Bien que le niveau des conférences soit très inégal, nous avons assisté à de belles représentations parmi les sujets retenus pour cette KubeCon. Tous les replays sont désormais disponibles depuis la playlist KubeCon + CloudNativeCon Europe 2022.

Les keynotes ont également été un bon moment, l’occasion de prendre du recul sur les membres extrêmement diversifiés de la CNCF, du constructeur automobile Mercedes au chercheur en High Power Computing du CERN.

Ajoutons une mention spéciale à destination des organisateurs et organisatrices de cet événement hors norme : une fluidité des déplacements, une ambiance conviviale et des plateaux repas distribués en quelques dizaines de minutes (pour une qualité remarquable), tout cela malgré la présence de plus de 6000 personnes ! Bravo 👏👏👏

Enfin, nous remercions WeScale de nous avoir offert l’opportunité de ce déplacement. Ce fut une belle expérience tant technique qu’humaine.

Retrouvez Mathieu et Romain lors de nos prochaines formations Conteneurs et Kubernetes à destination des équipes Ops, Dev, et bien d'autres !