3 étapes pour réussir sa migration d’orchestrateur de conteneurs

Introduction à Nomad et Consul par HashiCorp Nomad est un orchestrateur de conteneurs développé par HashiCorp. Allié à Consul, c’est une excellente...

5 minutes de lecture

Thomas Cousin

:

Updated on juin 7, 2023

Thomas Cousin

:

Updated on juin 7, 2023

Deolan est une startup française créée en 2007 dans le secteur de l’aérien. Parmi ses principales activités, on note une plate-forme de communication des flux d’informations entre les différents acteurs que sont par exemple les tours opérateurs et les compagnies aériennes. L’équipe qui forme cette entreprise possède une très bonne vision produit ainsi qu’une maîtrise des technologies et méthodologies pour y parvenir. Elle pratique l’agilité pour la gestion du backlog et met en oeuvre une architecture applicative efficace.

La position centrale de leur plate-forme s’illustre bien à travers une des fonctionnalités courantes de leurs services. Par exemple, ils sont en charge de communiquer la liste des passagers d’un tour opérateur à la porte d’embarquement de l’aéroport. Autant dire que les opérations ne peuvent pas supporter d’indisponibilités ni de failles. La transmission des flux est quant à elle réalisée sur des serveurs FTP ou par emails. Les clients n’ayant pas forcément le souhait d’investir dans l’intégration d’une API Deolan.

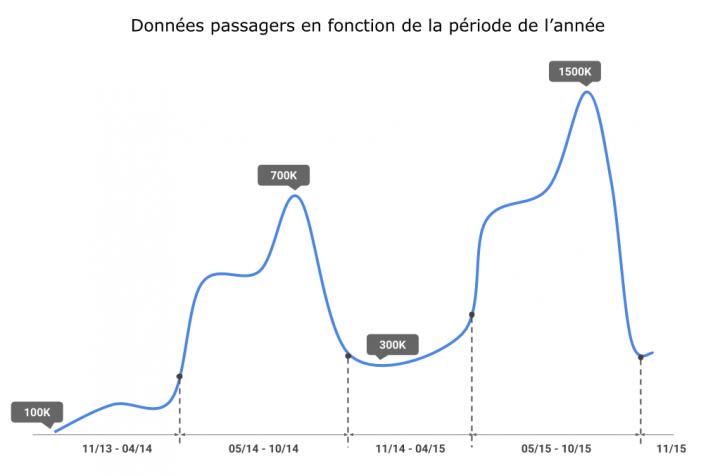

Le coeur de leur activité étant directement lié à la fréquentation des passagers sur les avions de ligne, la charge sur la plate-forme suit naturellement cette fluctuation. Par exemple, lors de la période estivale, il n’est pas rare de subir une augmentation de la charge due à un triplement du nombre de passagers, puis quelques semaines plus tard, retrouver une diminution là aussi importante. Nous noterons que ces éléments sont soit de nature prévisible tels que les périodes estivales ou non prévisibles (telluriques, climatiques, sécuritaires … ). En résumé, une problématique complexe qui ne permet pas de réaliser un “capacity planning” fiable et réaliste. L’infrastructure actuelle historique souffre de cette incapacité à absorber sereinement ces pics malgré un socle applicatif stable.

Le graphique ci-dessus représente bien cette fluctuation de la volumétrie des données de passagers gérés par la plate-forme Deolan. On constate aisément des variations lors des périodes estivales ainsi qu’une augmentation générale.

Dernier point, les solutions SaaS aujourd’hui proposées par Deolan s’adressent principalement à des grands comptes. Une des stratégies porte sur un marché plus vaste mais nettement plus morcelé, celui des TPE et PME. Dans ce cas de figure, un fournisseur Cloud apportera toute la flexibilité nécessaire en cas de succès ou d’échec de la stratégie. Cela permet de limiter la perte en cas d’échec ou de l’accélérer en cas de réussite, ce qui n’est pas réalisable chez un hébergeur traditionnel.

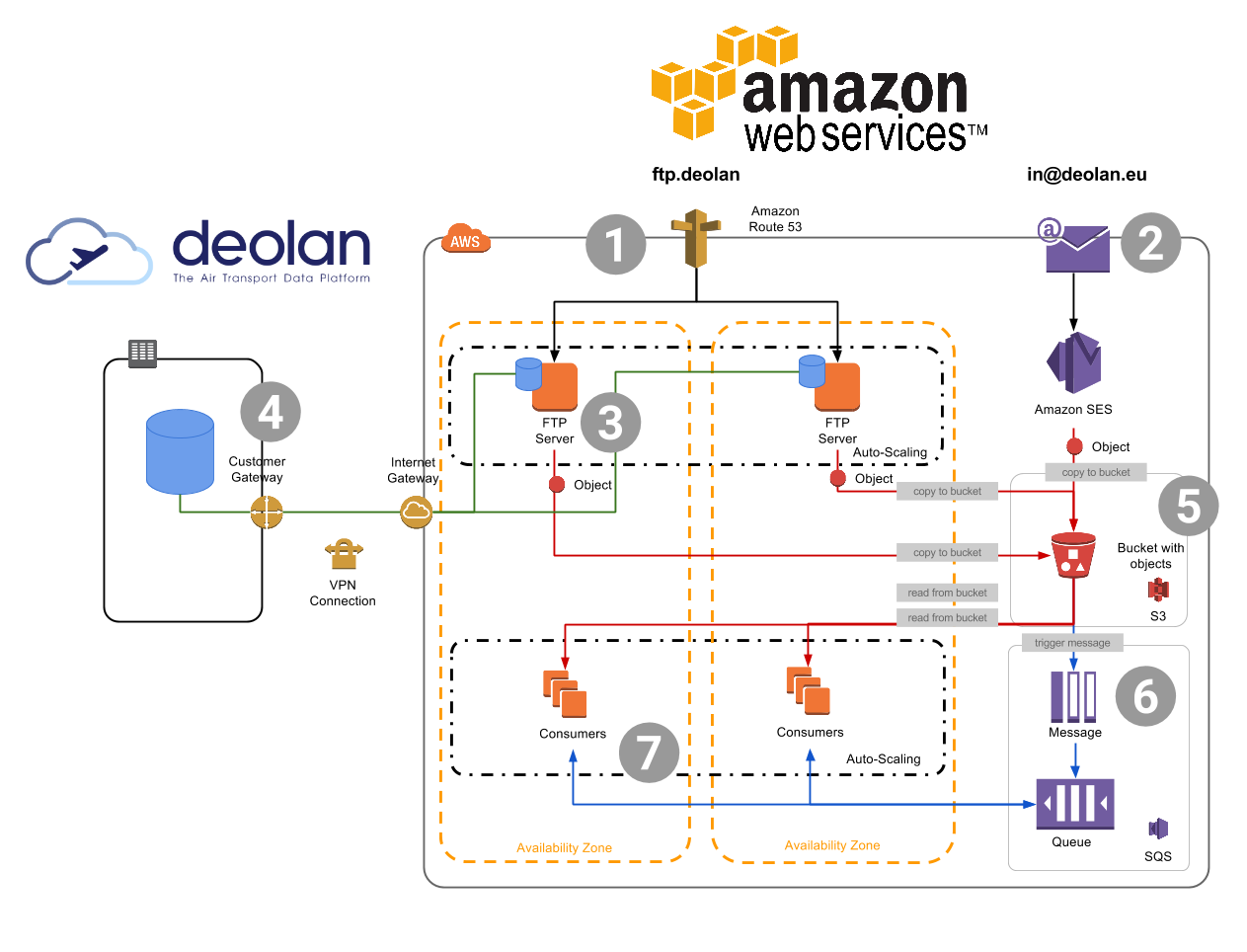

Une solution dont ils ont commencé à dessiner les contours afin de résoudre ces problèmes est de prendre les services d’un fournisseur Cloud, en l’occurrence Amazon Web Services. Initialement, vu comme un fournisseur capable d’héberger une base de données ou des serveurs applicatifs isolés, l’équipe souhaite accélérer la transformation de leurs applications afin qu’elles deviennent Cloud natives (terme décrivant une application qui exploite tous les bénéfices d’une plate-forme Cloud telle que la scalabilité).

Dans un premier temps, cette migration se focalise sur deux composants essentiels pour la réception des informations à savoir le FTP et le serveur de mails. Cette tâche est actuellement accomplie par des instances ProFTPd et Postfix. En plus d’être chronophage, ces serveurs sont surchargés lors des pics d’activités. Accroître la taille de l’infrastructure n’est plus une solution viable à cause des coûts que cela représente (coût du hardware et aussi coût humain).

Après plusieurs itérations d’ateliers et de réflexions sur la mise en place d’une alternative Cloud, l’infrastructure suivante est née :

[

Nous ne représentons ici qu’une vision conceptuelle d’une partie de la plate-forme. Elle nous permettra d’illustrer les choix d’architectures que nous avons pris de concert :

Dernier point concernant la mise en place de cette nouvelle infrastructure : la stratégie adoptée pour mettre en oeuvre cette migration a été de posséder les deux environnements : legacy et AWS simultanément et de dispatcher le trafic en fonction du domaine attaqué. Cette stratégie apporte plusieurs bénéfices :

Pour ce dernier point, nous ne sélectionnerons que les clients qui auront moins de contraintes stratégiques et avec lesquels nous aurons pu récupérer une validation de cette technique.

Des critères ont permis de guidés et de bornés certaines de nos réflexions. Nous ne les citerons pas tous dans cette article ou en tout cas, pas de manière exhaustive :

L’expérience Deolan est très intéressante puisqu’elle montre qu’il est possible d’avoir une approche itérative quant la migration de son architecture applicative vers une plateforme Cloud. Né initialement d’une envie d’amélioration de leurs services, l’architecture cible permet d’absorber sereinement un marché plus important sans cette Épée de Damoclès qu’est une infrastructure traditionnelle. Elle offre aussi un niveau de fiabilité accrue qui à travers une fréquence des incidents plus rare offre un niveau de confiance ainsi plus élevé. Ce dernier point étant un facteur clé pour projeter le futur de la plateforme ainsi que le business sus-jacent.

Introduction à Nomad et Consul par HashiCorp Nomad est un orchestrateur de conteneurs développé par HashiCorp. Allié à Consul, c’est une excellente...

La mesure de la consommation énergétique des applications est un sujet d’actualité, d’une part pour en prendre conscience et d’autre part pour...

Description Prometheus est une solution open-source (Apache 2.0) de monitoring et d’alerting développée à l’origine chez SoundCloud. Il a été le...